Quante tipologie di rete esistono?

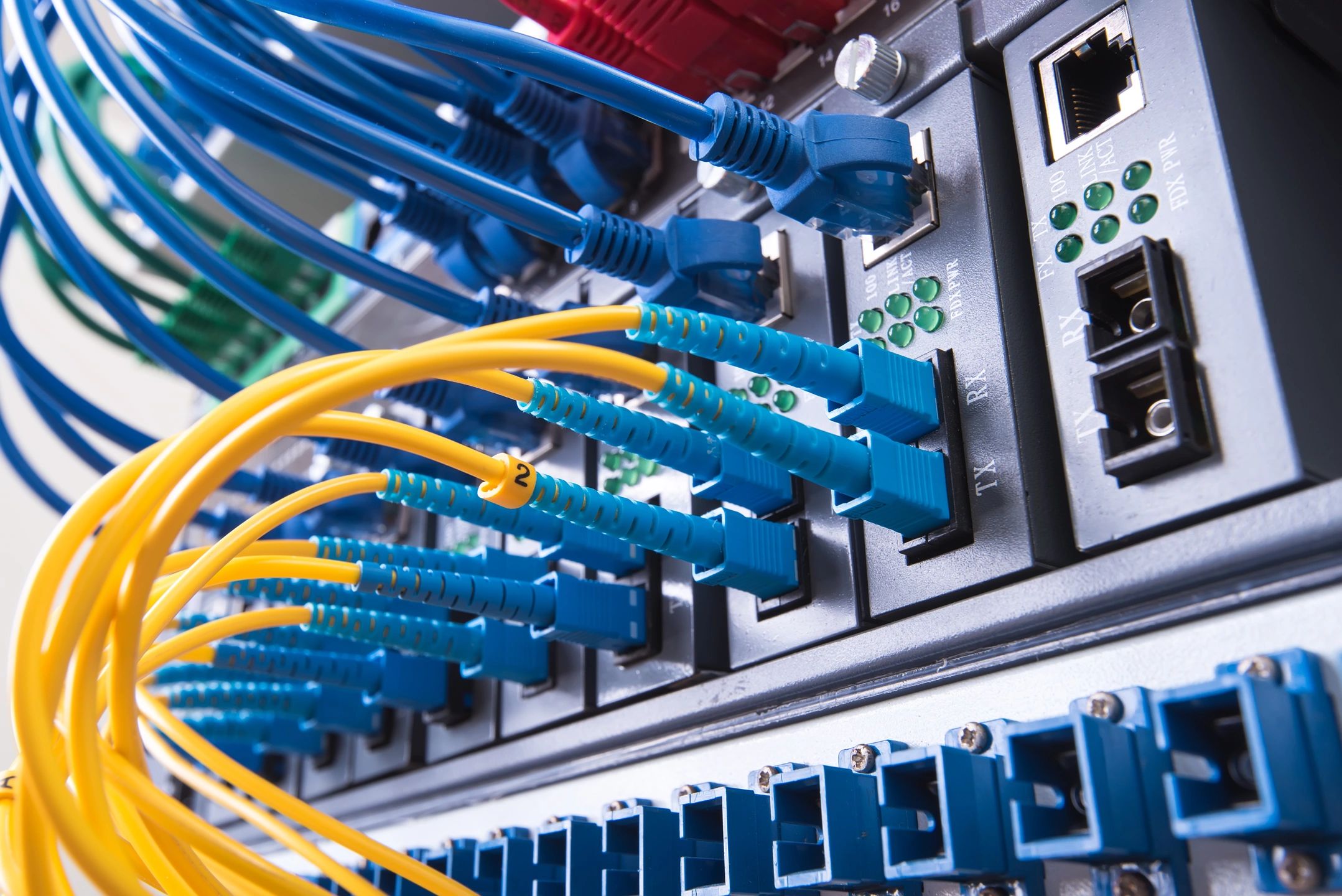

Esistono diverse tipologie di reti: le cosiddette reti locali (LAN) che collegano dispositivi ed utenti all'interno di una piccola area geografica; le reti geografiche (WAN), che collegano dispositivi e utenti a grandi distanze, le reti domestiche, che collegano due o più dispositivi all'interno della stessa abitazione; e le reti wireless (WIFI) che utilizzano le radiofrequenze al posto dei cavi.

Le soluzioni di rete moderne offrono più della semplice connettività: sono di fondamentale importanza per la trasformazione digitale e la crescita delle strutture odierne.